一、网络安全体系概述

1.网络安全体系的主要特征

(1)整体性:网络安全体系从全局、长远的角度实现安全保障,网络安全单元按照一定的规则相互依赖,相互约束,相互作用,而形成人机物一体化的网络安全保护方式 ;

(2)协同性:网络安全体系依赖于多种安全机制,通过多种安全机制的相互协作,构建系统性的网络安全保护方案;

(3)过程性:针对保护对象,网络安全体系提供一种过程式的网络安全保护机制,覆盖保护对象的全生命周期;

(4)全面性:网络安全体系基于多个维度,多个层面对安全威胁进行管控构建防护、检查、响应恢复等网络安全功能;

(5)适应性:网络安全体系具有动态演变机制,能够适应网络安全威胁的变化和需求。

二、网络安全体系相关安全模型

1.网络安全体系的主要模型

(1)BLP机密性模型

Bell-LaPadula模型是符合军事安全策略的计算机安全模型,简称BLP模型。BLP模型有以下两个特性:

•简单安全特性:主体只能向下读,不能向上读

•*特性:主体只能向上写,不能向下写

(2)BiBa完整性模型

BiBa模型主要用于防止非授权修改系统信息,以保护系统的信息完整性。该模型同BLP模型类似,采用主体、客体、完整性级别描述安全策略要求。BiBa具有以下三个安全特性:

•简单安全特性:主体不能向下读。

•*特性:主体不能向上写。

•调用特性:主体的完整性级别小于另外一个主体时,不能调用另一个主体。

(3)信息流模型

信息流模型是访问控制模型的一种变形,简称FM。

信息流模型可表示为FM=(N,P,SC,○×,→),其中,N表示客体集,P表示进程集,SC表示安全类型集,○×表示支持结合、交换的二进制运算符,→表示流关系。一个安全的FM当且仅当执行系列操作后,不会导致流与流关系→产生冲突。

(4)信息保障模型

PDRR改进了传统的只有保护的单一安全防御思想,强调信息安全保障的四个重要环节。

•保护的内容主要有加密机制、数据签名机制、访问控制机制、认证机制、信息隐藏、防火墙技术等。

•检测的内容主要有入侵检测、系统脆弱性检测、数据完整性检测、攻击性检测等。

•恢复的内容主要有数据备份、数据修复、系统恢复等。

•响应的主要内容有应急策略、应急机制、应急手段、入侵过程分析及安全状态评估等。

(5)能力成熟度模型

能力成熟度模型(简称CMM)是对一个组织机构的能力进行成熟度评估的模型。成熟度级别一般分为5级,其中,级别越大,表示能力成熟度越高,各级别定义如下:

•1级-非正式执行:具备随机、无序、被动的过程

•2级-计划跟踪:具备主动、非体系化的过程

•3级-充分定义:具备正式的规范的过程

•4级-量化控制:具备可量化的过程

•5级-持续优化:具备可持续优化的过程

(6)纵深防御模型

纵深防御模型的基本思路就是将信息网络安全防护措施有机组合起来,针对保护对象,部署合适的安全措施,形成多道保护线,各安全防护措施能够互相支持和补救,尽可能地阻断攻击者的威胁。目前,安全业界认为网络需要建立四道防线:

•安全保护

•安全监测

•实时响应

•恢复

(7)分层防护模型

分层防护模型针对单独保护节点。

(8)等级保护模型

等级保护模型是根据网络信息系统在国家安全、经济安全、社会稳定和保护公共利益等方面的重要程度,结合系统面临的风险、系统特定的安全保护要求和成本开销等因素,将其划分成不同的安全保护等级,采取相应的安全保护措施,以保障信息和信息系统的安全。

(9)网络生存模型

网络生存性是指在网络信息系统遭受入侵的情形下,网络信息系统仍然能够持续提供必要服务的能力。

三、网络安全体系建设原则与安全策略

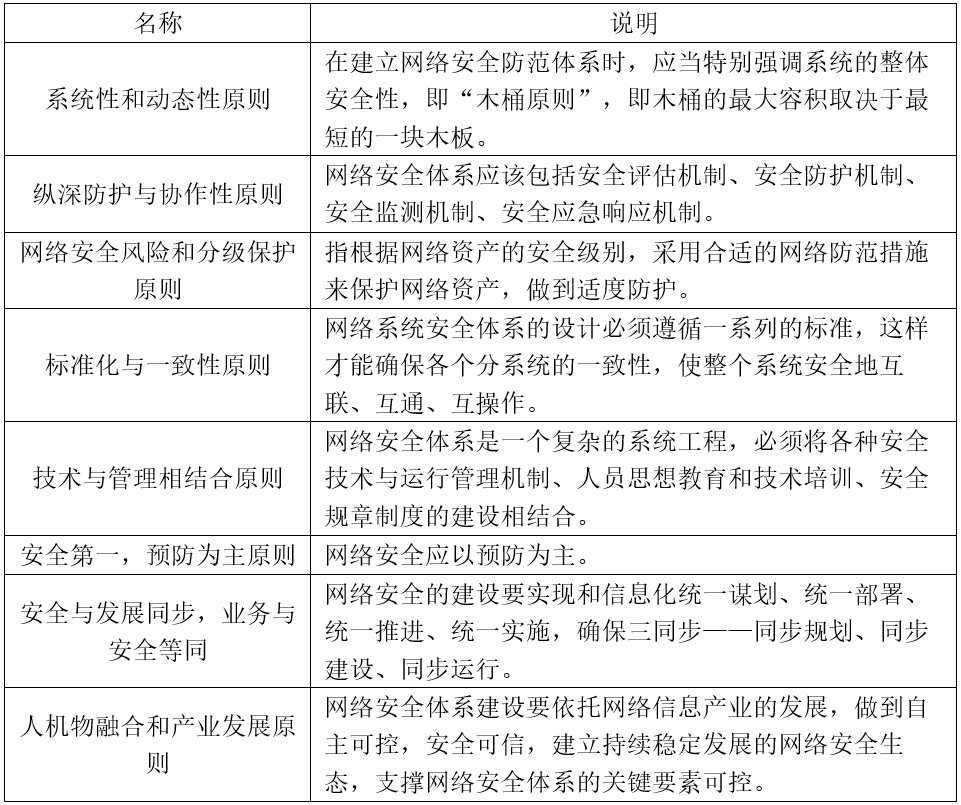

1.网络安全体系在建设过程中主要遵循以下原则

四、网络安全体系框架主要组成和建设内容

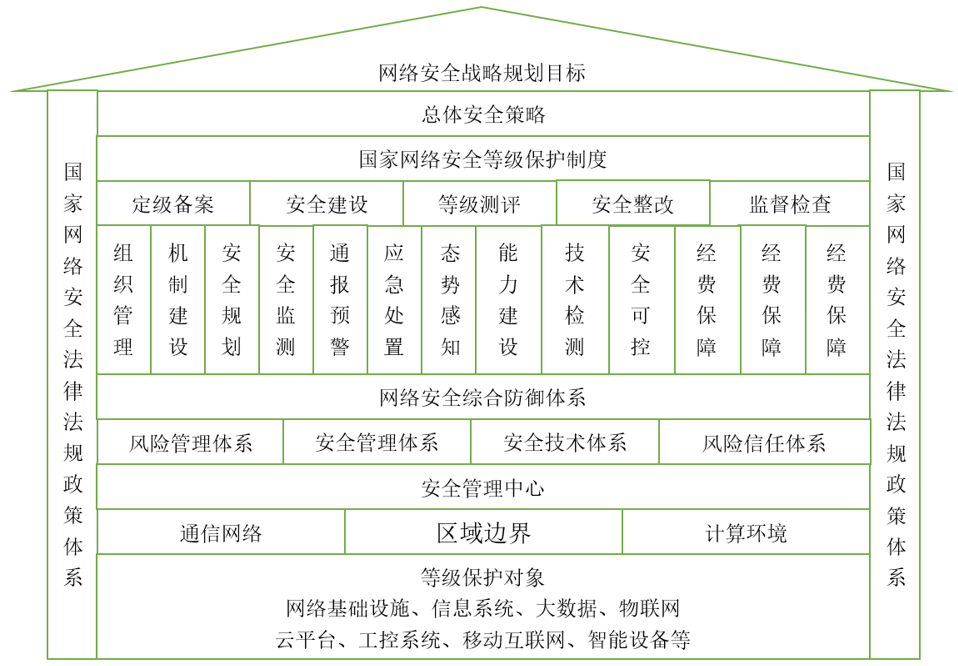

1.网络安全体系框架示意图

五、网络安全体系建设参考案例

1.网络安全等级保护制度2.0框架:

2.网络安全体系框架包括

风险管理体系、安全管理体系、安全技术体系、网络信任体系、法律法规体系、政策标准体系等。

3.网络安全等级保护工作主要包括

定级、备案、建设整改、等级测评、监督检查五个阶段。

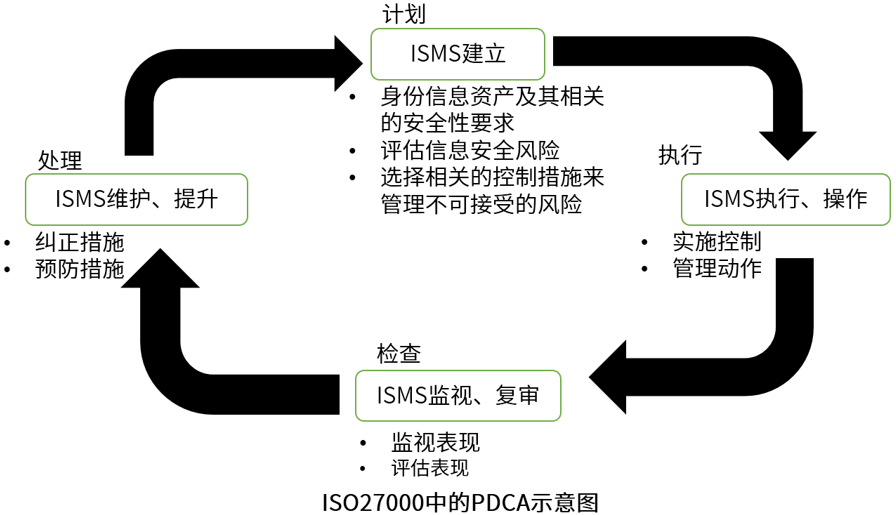

4.信息安全管理系统(ISMS)

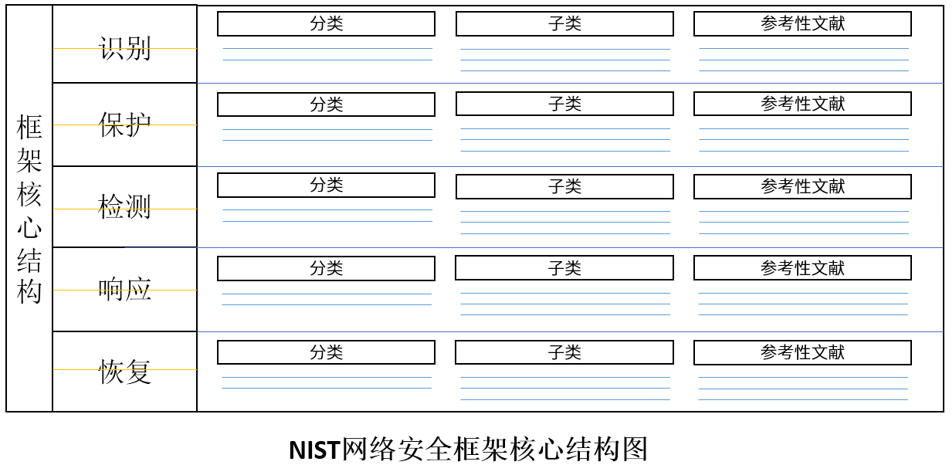

5.NIST网络安全框架核心结构图

微信扫一扫,领取最新备考资料